S3を暗号化して、情報漏洩を防止しよう

S3を暗号化して、データの情報漏洩を防止する設定を紹介します。

S3の暗号化の設定には2種類の方法があります。

①AES-256(暗号化アルゴリズム)による暗号化

②KMSによる暗号化

オススメは、②のKMSの利用です。

・KMSを使うと、KMSで管理されたデータキー(暗号化の鍵)にて暗号化をします。

・KMS利用のメリットは、KSMと連携できるサービスが多く、CloudTrailでコンソール操作の証跡を残したり、KMSにアクセス権限等の付与ができます。

ただし、KMSの利用には料金が発生するので、その点は注意です。

一方のAES-256は、S3で管理されたデータキー(暗号化の鍵)にて暗号化をします。

・CloudTrail連携等はできません。

・暗号化の強度は、どちらもAES-256の暗号化アルゴリズムを使うので、同じです。

S3の暗号化には、事前にバケットの作成が必要です。

バケットの作成は、S3の非公開設定を踏まえたページで紹介しているので、参照ください。

KMSを使う場合には、事前にKMSの作成が必要です。

KMSの作成は、以下のページで紹介しているので、参照ください。

S3の暗号化設定

それではS3の暗号化の設定を紹介します。

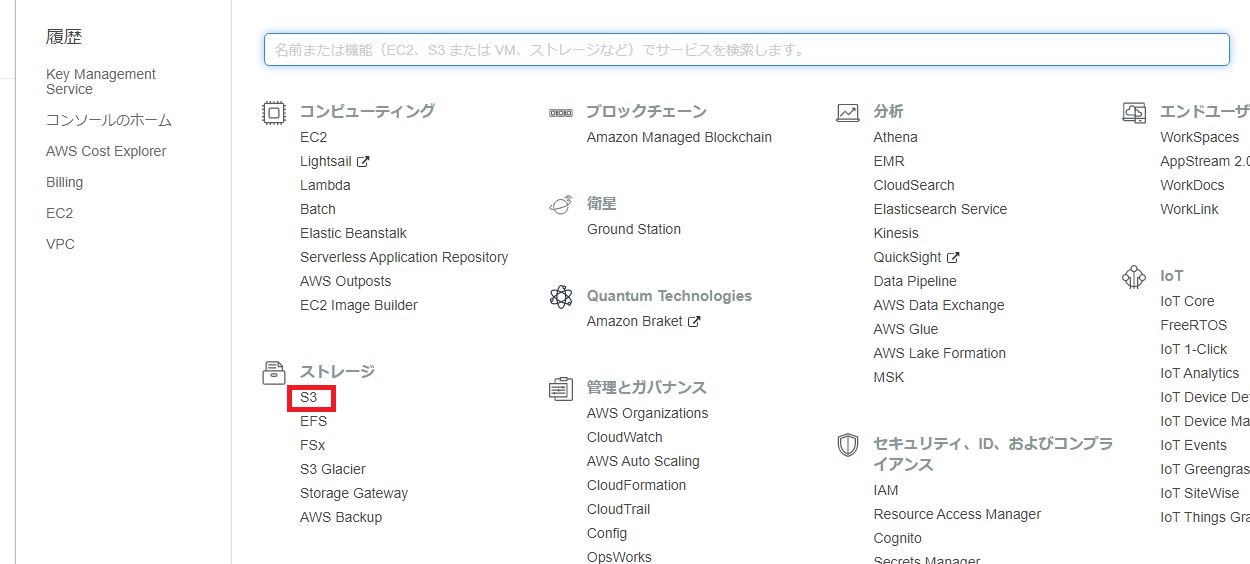

AWSコンソールにログインしたら、サービス一覧の『ストレージ』の「S3」を押します。

S3を押したら、作成したバケットが見えるので、該当のバケットを押します。

該当のバケットを押したら、以下の画面が出るので、「デフォルト暗号化」を押します。

「デフォルト暗号化」を選択すると、以下の画面が出ますので、先ほど紹介した「AES-256」もしくは「KMS」を選択し、保存ボタンを押せば、暗号化の設定の完了です。

まとめ

・S3の暗号化には「AES-256」「KMS」による暗号化が選択できる。

・KMSを使った暗号化する場合には、事前にKMSを作成する必要がある。

・S3を暗号化することで、情報漏洩を防止しよう。

コメント